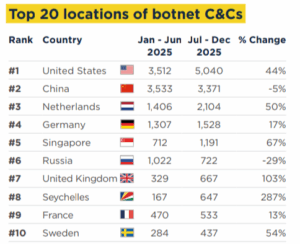

De tweede helft van 2025 zijn er meer botnets C&C servers door Spamhaus getraceerd dan de voorgaande periodes. De cijfers die het daarover publiceert maken duidelijk dat cybercrime blijft groeien, maar ook dat er een paar uiterst bedenkelijke ontwikkelingen zichtbaar worden.

Als Spamhaus iets rapporteert dan is de kans zeer groot dat Nederland daarbij wordt genoemd. Ook in de Botnet Threat Update July to December 2025 is dat het geval. Nederland heeft de positie als derde land ter wereld wat betreft botnet C&C’s weten te verdedigen. Een prestatie die komt door een toename van deze cybercrime infra met maar liefst 50%. De afstand tot de nummer 4 (Duitsland) is vergroot. Of je trots op moet zijn op die derde plek …..

Amerika

Maar het kan altijd nog erger. Amerika heeft China ingehaald als het land met de meest C&C servers. Elke vierde C&C server ter wereld staat in dat land. Spamhaus noemt geen oorzaken, maar die zijn wel te achterhalen. Een land dat bezuinigt op cybersecurity en handhaving daarvan onzinnig noemt roept dit vanzelf over zich af.

De data van Spamhaus doet vermoeden dat binnenkort de eerste meldingen zullen verschijnen van geblokkeerde ARIN IP reeksen. Dit vanuit de gedachte dat het isoleren van C&C servers bijdraagt aan het verminderen van cybercrime.

Een ander groot land dat onverwacht snel op de eerste plaats terecht is gekomen, is Rusland. Onder .RU is het aantal domeinnamen dat voor cybercrime wordt ingezet in een half jaar tijd met 3741 procent (!) toegenomen. Alleen met gTLD .COM telt meer foute domeinnamen, maar dat is vele malen groter. Er zijn 161 miljoen .COM namen actief en 6,8 miljoen namen onder .RU (bron). Het aantal domeinnamen onder .RU dat wordt gebruikt voor cybercrime is daarmee factor 20 hoger dan bij .COM.

Spamhaus is hier iets concreter. “this increase can be attributed almost entirely to js.clearfake, a malicious JavaScript framework deployed on compromised websites, used to deceive users into downloading malware.”

Die verklaring is echter maar een deel van het verhaal. Tussen de regels door valt er iets meer over te lezen. Wie de 18 pagina’s van deze update heeft doorgenomen zal waarschijnlijk tot de conclusie komen dat blokkeren van verkeer uit Rusland en de toegang tot .RU websites een geval van “better safe than sorry” is.